Problem

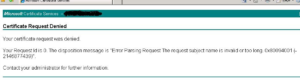

Nach einem In-Place Upgrade von Windows Server 2012/2012R2 auf Windows Server 2016 werden die „Active Directory-Zertifikatdienste“ (certsvc) nicht mehr gestartet. Versucht man das in der Zertifizierungsstellenkonsole manuell nachzuholen, erhält man diesen fiesen (und zudem falsch übersetzen) Fehler:

Windows konnte Active Directory-Zertifikatdienste-Dienst auf dem lokalen Computer nicht gestartet werden. Fehler 1058: Der Dienst kann nicht gestartet werden deaktiviert ist oder weil keine Geräte zugeordnet aktiviert hat.

Der Dienst kann nicht gestartet werden, weil er deaktiviert wurde oder nicht zugeordneten Geräte aktiviert ist. 0X422 (WIN32: 1058 ERROR_SERVICE_DISABLED)

Um es für den Admin noch spannender zu machen, gibt es auch keine Einträge im System- oder Anwendungsprotokoll. Es passiert einfach nichts.

Lösung

Jetzt wird es peinlich: Ein Systemneustart hilft. Boot toot goot.

Die Dienstregistrierung der Zertifizierungsstelle passiert erst, wenn die CERTCONFIG wieder ausgepackt ist. Das passiert beim ersten erfolgreichen Systemstart. Danach starten auch die Dienste wieder …

Update: Ab genau jetzt ist dieses Verhalten sogar offiziell 🙂 Schön wenn man Microsoft auch mal helfen kann …