Wie viel Lack …

Archiv der Kategorie: Office

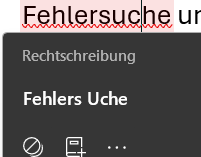

Excel Makros in Microsoft 365 Excel (x64) unter Windows 11 sehr langsam

Problem

Unter Windows 11 sind Excel-Makros plötzlich extrem langsam. Unter Windows 10 mit der seloben Excel Version ist die selbe Datei mit dem selben Makro deutlich schneller.

Das trifft sogar für absolut identische PCs zu: Unter Windows 10 ist die Excel-Datei schnell, nach einem einfachn InPlace-Upgrade auf Windows 11 sind die Makros wahnsinnig langsam. Ein rollback des PCs zu Windows 10 löst das Problem auch, die Excel-Dateien werden sofort wieder schnell.

Lösung

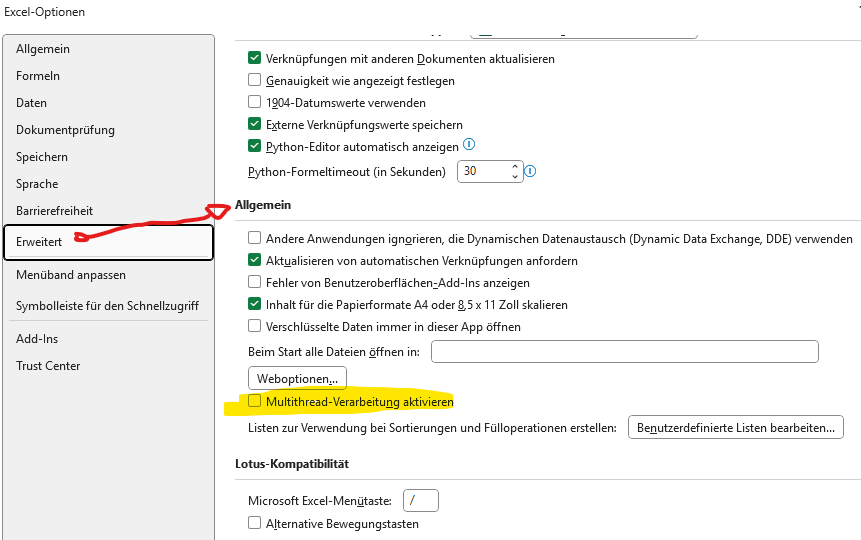

Wir haben natürlich keine Ahnung was die Ursache ist, aber wir beobachten das es in nahezu allen Fällen hilft, die „Multithread-Verarbeitung“ in Excel abzuschalten. Sobald man das für einen Benutzer getan hat, sind die Makros wieder so schnell wie vorher.

In sehr wenigen Ausnahmefällen hat das nicht geholfen, aber es war eine andere Ursache auffindbar (Virenscanner, Firewall-Software, Netzwerk’tuning‘ Software …).

„Outlook (new)“ Fehler beim öffnen von EML/MSG Dateien „Sie sind nicht berechtigt, die Datei zu öffnen, oder die Datei ist leer“

Microsoft versucht ja bekanntlich, mit „Outlook (new)“ den guten, alten, abgehangenen und leidlich stabilen Outlook-Client abzulösen. Allerdings macht das neue JavaScript-Programm auch nach Jahren der Anpassungen immer noch einen äußerst unfertigen Eindruck, ganz abgesehen von der (naturgegebenen) zähen Langsamkeit der Weboberfläche. Wenn man dem Feedback-Hub zum neuen Outlook folgt, sind „zufriedene Anwender“ im maximal einstelligen Prozentbereich zu finden.

Ein überraschendes neues und ägerliches Phänomen ist, dass das „neue Outlook“ den Umgang mit langen Dateipfaden verlernt hat. Wenn man eine MSG/EML/PST Datei aus einem Pfad mit 1024 oder mehr Zeichen Länge öffnen möchte, erhält man diese irreführende (und offensichtlich nicht ans neue Design angepasst) Fehlermeldung:

Die Datei „XXX“ konnte leider nicht geöffnet werden.

Sie sind nicht berechtigt, die Datei zu öffnen, oder die Datei ist leer.

Lösung

Inhaltlich ist das natürlich Unsinn, der Benutzer und praktisch alle anderen Windows-Apps (Notepad, Word, Excel, Outlook …) können die Datei problemlos öffnen. Nur das neue „Outlook (new)“ nicht. Verschiebt man die Datei an einen „kürzeren“ Ort, verschwindet das Problem aber sofort.

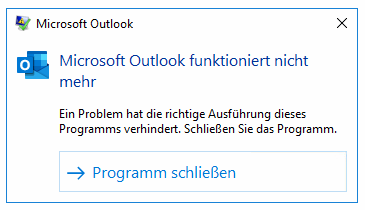

Microsoft Outlook 365 wirft plötzlich Fehler und stürzt ab (Windows Server 2016 RDS) [UPDATE: Offizieller Fix]

Update: Es gibt (fast) endlich (nach „nur“ 5 Tagen) einen offiziellen Fix (bald). Vorsichtige Formulierung, denn im ‚Current‘ Channel steht das Update noch auf „wird veröffentlicht“.

Informationen: https://learn.microsoft.com/de-de/officeupdates/current-channel#version-2412-january-16

Download: https://www.catalog.update.microsoft.com/Search.aspx?q=%20Microsoft%20365%20Current%20Channel

Problem

Microsoft Outlook, Excel und Word 365 aus den „Microsoft Apps for Enterrprise“ (früher Office Apps) stürzt seit Freitag in der Version Build 16.0.18324.20168 mit der „Programm reagiert nicht“ ab. Das passiert unter Windows Server 2016, beispielweise auf einem RDS (früher Terminalserver).

Die vorherige Version der „Microsoft Apps for Enterprise“ Office Version Build 16.0.18324.20168 funktioniert hingegen ohne Probleme.

Lösung

Lange Rede, kurzer Sinn: Ein aktuelles Microsoft Edge Update sorgt dafür, dass die Office-Apps unter Windows Server 2016 jetzt crashen. Schuld ist die neue Version der react-native-win32.dll.

Man ersetze einfach diese Datei hier:

C:\Program Files (x86)\Microsoft Office\root\Office16\react-native-win32.dllersetzen durch diese ältere Version:

Wir hoffen. Microsoft verklagt uns nicht, sondern repariert das defekte Update schnellstmöglich. Die Datei ist auch sicher echt, die Datei-Signatur ist intakt (SHA256: b15ea215d8cbb213c98a4d4ee45a2f42de07f5819a26394c40debae388882dae). Diese Lösung ist natürlich NICHT offiziell supported und wir warten auf ein repariertes Update von Microsoft.

⚠️ Wichtig: Die MP3-Endung der Datei ist aus Gründen da, aber das ist eine ganz normale ZIP-Datei. Einfach die MP3-Endung entfernen 😉

Update

Nach nur wenigen hundert Supportfällen, hat Microsoft das Problem anerkannt 👍

Die offizielle Meldung im Service-Portal: „Benutzerbeeinträchtigung: Microsoft 365-Anwendungen können auf Windows Server 2016 und 2019 Geräten unerwartet abstürzen.“

Während wir uns auf die Minderung konzentrieren, empfehlen wir betroffenen Kunden, ein Update zu erzwingen, um auf Version 2411 (Build 18227.20162) zurückzusetzen. Dies kann auch durch folgende Schritte erreicht werden:

- Öffnen Sie die Eingabeaufforderung „als Administrator“

- Führen Sie den folgenden Befehl aus:

cd "C:\Program Files\Common Files\microsoft shared\ClickToRun" - Führen Sie den folgenden Befehl aus:

OfficeC2RClient.exe /changesetting Channel=Broad - Führen Sie den folgenden Befehl aus:

OfficeC2RClient.exe /update user

Ursache: Ein kürzliches Office-Update, das das React Native-Framework integriert, um bestimmte Funktionen in Microsoft 365-Anwendungen zu unterstützen, hat ein Problem eingeführt, das zu dieser Beeinträchtigung führt.

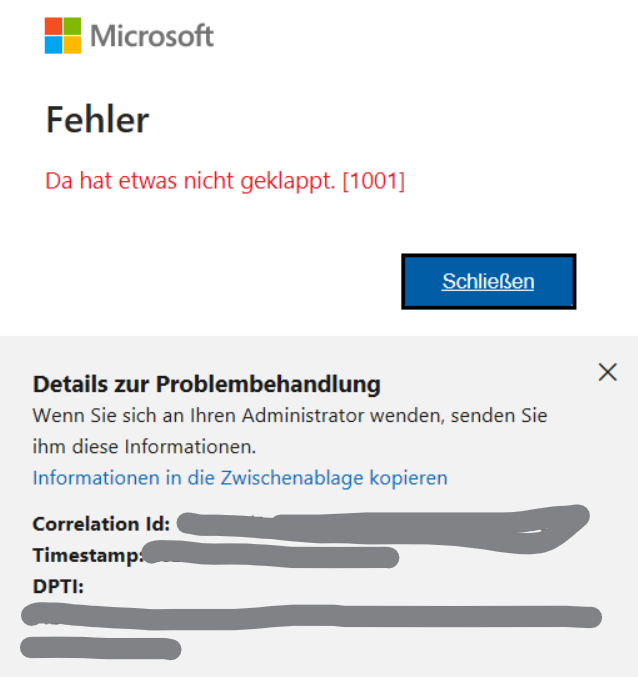

Microsoft Office 365 Apps auf RDS (RD-Sessionhosts) oder VDI Fehler „Da hat etwas nicht geklappt, [1001]“

Auf RDS oder in VDI-Umgebungen, auch mit FSLogix, sehen wir schon mal diesen Fehler, wenn ein Benutzer sein Office (meit Outlook) öffnen möchte:

Fehler: Es ist ein Fehler aufgetreten. [1001] oder auch

Fehler: Da hat etwas nicht geklappt. [1001] Der Effekt ist nicht wirklich persistent und scheint nicht immer aufzutreten. Manchmal geht es auch „Vormittags“ und „Nachmittags“ aber nicht mehr.

Lösung

Es gibt ein paar Pfade, die eigentlich nicht roamingfähig sind, aber in Szenarien mit FSLogix-Profilcontainern trotzdem unfreiwillig umgezogen werden. Die Ordner (und Registry-Schlüssel) werden somit zwischen RDS oder VDI Hosts „geroamt“ge-roamed“. Das macht die Schlüssel und Host-Zertifikate aber ungültig.

Am einfachsten ist es, die betreffenden Pfade und Registry-Schlüssel einfach zu löschen. Nach einem ab- und wieder anmelden tritt der Fehler dann nicht mehr auf, bis es wieder zu einem Hostwechsel kommt. Dann kann das Script aber einfach wieder ausgeführt werden.

@echo off

REM /*

REM Office (Outlook) Fehler "1001" beheben

REM https://support.microsoft.com/en-us/office/6f63238d-d83c-437c-a929-de72fe819793

REM 10.04.2024 Admins auf ugg.li

REM */

if exist "%localappdata%\Local\Microsoft\IdentityCache" rd /s /q "%localappdata%\Local\Microsoft\IdentityCache"

if exist "%localappdata%\Packages\Microsoft.AAD.BrokerPlugin_cw5n1h2txyewy" rd /s /q "%localappdata%\Packages\Microsoft.AAD.BrokerPlugin_cw5n1h2txyewy"

if exist "%localappdata%\Packages\Microsoft.Windows.CloudExperienceHost_cw5n1h2txyewy" rd /s /q "%localappdata%\Packages\Microsoft.Windows.CloudExperienceHost_cw5n1h2txyewy"

for /d %%i in ("%localappdata%\Packages\*") do (

if exist %%i\AC\TokenBroker echo rd /s /q %%i\AC\TokenBroker

)

reg delete "HKEY_CURRENT_USER\SOFTWARE\Microsoft\IdentityCRL" /f

reg delete "HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\AAD" /f

reg delete "HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows NT\CurrentVersion\WorkplaceJoin" /f

Die „richtige“ Lösung wäre eine Anpassung von FSLogix, oder einfach ein Fix von Microsoft das roamed-certificates einfach einbezieht …