Ein sehr seltsames Problem, aber eine einfache Lösung.

Wir haben einen Windows Server 2012 R2 (Domain Controller), der früher auf einem vSphere 5.5 lief. Später wurde der darunterliegende ESXi auf ein vSphere 6 aktualisiert. Sporadischen („random“) traten unter beiden ESX-Versionen Ausfälle bei ebendiesem DC auf; die Netzwerkkarte war plötzlich nicht mehr erreichbar.

Die Netzwerkkarte war im Fehlerfall tot, sprich von außen nicht mehr pingbar. Mann konnte sich auf der Konsole des Servers problemlos einloggen und die Karte sehen, aber keine Pakete wurden mehr verschickt oder empfangen. Nach einem Reboot klappte wieder alles einwandfrei, mal für ein paar Stunden, mal für ein paar Tage.

Im Ereignisprotokoll war nichts zu finden (wenn doch nur alle Logs so sauber wären …), außer:

Log Name: System

Source: Microsoft-Windows-Iphlpsvc

Date: 2/1/2017 5:01:51 PM

Event ID: 4202

Task Category: None

Level: Error

Keywords:

User: SYSTEM

Computer: MYSERVER.MYDOMAIN

Description:

Unable to update the IP address on Isatap interface isatap.{<SID>}. Update Type: 0. Error Code: 0x57.

und

Log Name: System

Source: Microsoft-Windows-Iphlpsvc

Date: 2/1/2017 4:49:33 PM

Event ID: 4202

Task Category: None

Level: Error

Keywords:

User: SYSTEM

Computer: MYSERVER.MYDOMAIN

Description:

Unable to update the IP address on Isatap interface isatap.{<SID>}. Update Type: 1. Error Code: 0x490.

Lösung

Lösung

Die Netzwerkkarte in dem System war eine vmware INTEL E1000. Diese durch einen VMXNET-Adapter (idealerweise VMXNET3) austauschen und der Fehler ist verschwunden.

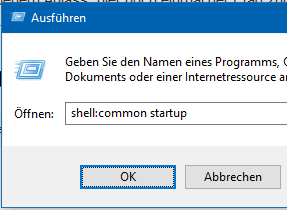

„Aus gegebenem Anlass“ (*wink* Praktikant*) hier noch einmal die Pfade zur den wichtigsten Windows 10 (und Windows Server 2012R2/2016) Autostart-Ordnern. Obwohl der „autostart“-Folder nicht mehr im Startmenü angezeigt wird, gibt es ihn noch und er tut noch seinen Dienst.

„Aus gegebenem Anlass“ (*wink* Praktikant*) hier noch einmal die Pfade zur den wichtigsten Windows 10 (und Windows Server 2012R2/2016) Autostart-Ordnern. Obwohl der „autostart“-Folder nicht mehr im Startmenü angezeigt wird, gibt es ihn noch und er tut noch seinen Dienst.