Problem

Das Stinalte SATO-Programm „DNC Burny“ zum Transfer von (NC) CAD-Programmen auf eine (Sato-) DNC-Maschine funktioniert unter Windows Server 2012R2 nicht mehr. Das Programm stürzt der Meldung „Fehler 70“ und einem Zugriffsfehler ab. Das gilt für alle DNC-Maschinen (Sato, Gildemeister, Fanuc, Sinumerik, Fadal, Boss, Heidenhain, Okuma, Cubotic, Traub, Mazak ISO, Haas and Haas XModem, …).

Das Stinalte SATO-Programm „DNC Burny“ zum Transfer von (NC) CAD-Programmen auf eine (Sato-) DNC-Maschine funktioniert unter Windows Server 2012R2 nicht mehr. Das Programm stürzt der Meldung „Fehler 70“ und einem Zugriffsfehler ab. Das gilt für alle DNC-Maschinen (Sato, Gildemeister, Fanuc, Sinumerik, Fadal, Boss, Heidenhain, Okuma, Cubotic, Traub, Mazak ISO, Haas and Haas XModem, …).

Lösung

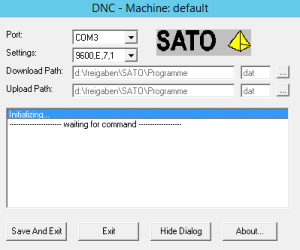

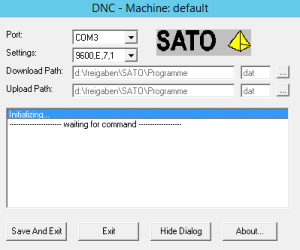

Das stimmt, das Programm funktioniert wegen des DMA-Locks im neuen Windows nicht mehr. Pflege, Wartung, Service oder Support gibt es (außer der Ansage „kaufen Sie doch eine neue Maschine“) nicht mehr. Zum Glück gibt es aber eine ausgezeichnete Alternative: RemoDNC (Seriennummer für die 60-Tage Trial: C3XBC-0-0-0)

Das Tool kann nicht nur Dateien Senden und Empfangen, sondern auch als „Abrufserver“ für alle Maschinenprogramme dienen. Die Lösung ist so flexibel, das sich damit so ungefähr alles was DNC spricht halbwegs brauchbar anbinden lässt.

Fragt man sich vielleich „Was soll so ein Beitrag hier?“. Diesen Artikel gibt es, weil wir hier bei einem Industrieunternehmen Vor-Ort länger und gründlich nach einer brauchbaren Lösung gesucht haben. Jetzt können wir die betroffenen Server auch endlich auf etwas halbweg aktuelles migrieren und die viele tausend Eure teure Maschine darf noch ein bisschen weiterlaufen und Dinge mit Plasma zerschneiden.