Wie viel Lack …

Archiv der Kategorie: Microsoft

Windows 11 automatische Neustarts (Reboot) verhindern

Windows 11 startet im „Normalfall“ nach Fehlern (und Installationsfehlern bei Windows-Updates) automatisch den Computer neu. Irritierenderweise startet der Computer auch neu, wenn man „Update installieren und Herunterfahren“ auswählt, aber das ist ein anderes Thema.

Möchte man die automatischen Fehler-Reboots verhindern, bleiben eigentlich nur die Gruppenrichtlinien. Hat man grade keine Domäne oder GPEDIT zur Hand, tut es diese Pro-Maschine einstellung:

- Einstellungen öffnen (Win+I)

- Links auf „System“ > in der Mitte auf „Info“ > Erweiterte Systemeinstellungen

- Bis 25H2 konnte dieses Fenster noch mit Win+Pause geöffnet werden

- In diesem Fenster („Systemeigenschaften“) auf den Tab „Erweitert“ wechseln

- Unten im Abschnitt „Starten und Wiederherstellen“ auf den Button „Einstellungen“

- Das Kontrollkästchen „Automatisch Neustart durchführen“ entfernen

Ebenso irritierend ist, dass diese Einstellung erst nach einem Reboot aktiv wird …

Alle Systemvariablen in der PowerShell anzeigen

Mein Hand->Stirn*klatsch* Moment des Tages war grade, als ich (nach viel zu viel googlen) realisierte, dass man nicht alle PowerShell Systemvariable auswendig können muss.

Genau wie die Registry, das Filesystem, Zertifikate und so weiter sind auch die (System-)Variablen ($env) ein ganz normales PS „Drive“ und dort aufzulisten und zu nutzen.

Alle Variablen auflisten

In der PS alle Systemvariablen anzeigen:

PS C:\> gci env:*Oder etwas mehr fancyness:

PS C:\> Gci env:* | Sort-Object name… und dann kann man die aufgelisteten Variablen verwenden. Beispielweise:

PS C:\> $env:computernameWindows Server NAT (RRAS) umgeht die Windows Firewall?

Ab und an betreibt noch jemand Windows Server mit der „Routing und RAS“ Rolle als Router mit NAT. Obwohl Microsoft’s Implementierung der IPv6 NAT grundsätzlich einige Limitierungen mitbringt, schätzen manche Admins die Stabilität und Zuverlässigkeit der integrierten Lösung.

Aus gegebenem Anlass sei hiermit darauf hingewiesen, dass die NAT-Implementierung unter Windows Server 2003-2025 (und vermutlich folgende) die Windows-Firewall vollständig ignoriert. Regeln auf der ein- wie ausgehenden gehenden Seite werden nicht angewendet, Pakete werden nicht abgelehnt.

Warum ist das so?

Ein Bekannter hatte wegen irritierender Effekte in einer solchen Kombination ein Ticket bei Microsoft geöffnet. Es kam diese offizielle Auskunft zurück:

This behavior is a known limitation in Windows Server NAT configurations. The NAT service, especially when configured via RRAS (Routing and Remote Access Service), can bypass Windows Firewall rules under certain conditions. This is because NAT operates at a lower level in the networking stack and may use legacy interfaces that do not fully integrate with the Windows Filtering Platform (WFP), which the firewall relies on.Selbstverständlich ist das sonst nirgends dokumentiert und kommt auch in den „learn“ Artikeln zu RRAS, NAT und Windows-Firewall nicht vor.

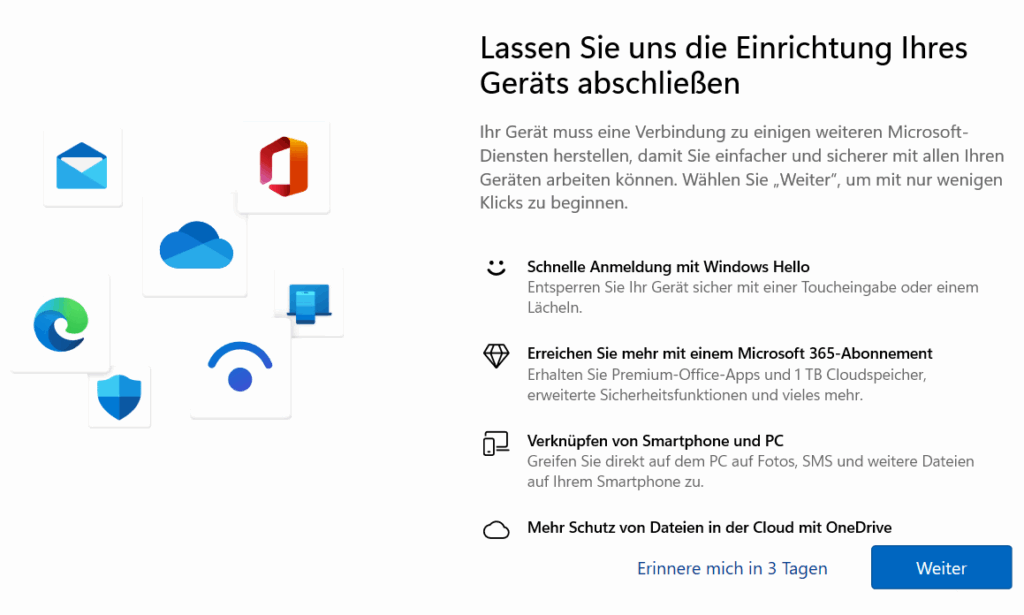

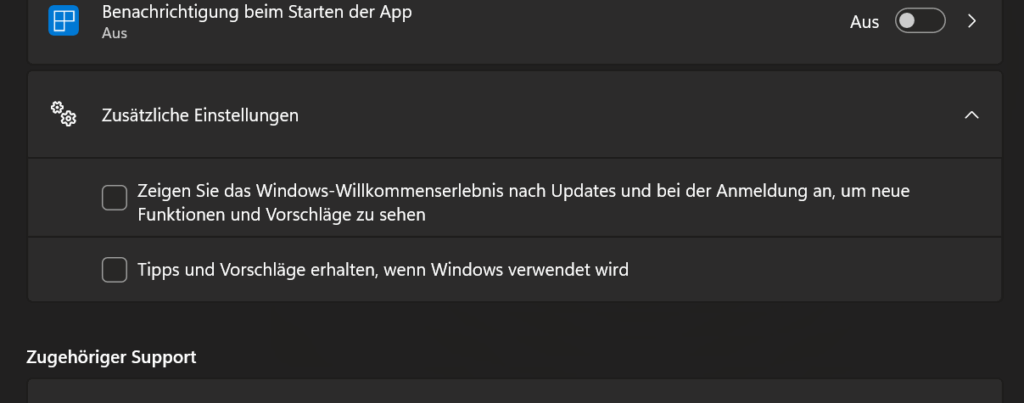

Windows 11 nervige „Erinnerung“ zum Microsoft-Konto abschalten

Nach gefühlt jedem Update und bei jeder passenden und unpassenden Gelegenheit nervt Windows mit der „Erinnerung“ doch endlich ein Microsoft-Konto einzurichten und den Konzern über die Anmeldung am eigenen Gerät bestimmen zu lassen. Bekanntlich will das niemand und die ständige Nachfragerei ist schon fast ärgerlicher als Werbung auf Youtube.

Lösung: Abschalten der Hinweise und Erinnerungen

Glücklicherweise ist das Abschalten dieser Eigenarten schnell erledigt:

Einstellungen-App > System > Benachrichtigungen (oder ms-settings:notifications)

Unten die Kategorie „Zusätzliche Einstellungen“ erweitern, alle Kästchen deaktivieren.

Je nach Windows-Version (hier 24h2) gibt es mehr oder weniger Auswahlmöglichkeiten.

Mehr Details

Wenn Windows „Sie „in drei Tagen“ erneut fragen möchte, kann man das direkt in der Aufgabenplanung deaktivieren. In der Aufgabenplanungsbibliothek gibt es dann eine Aufgabe, die (aktuell) „PostponeDeviceSetupToast [..]“ heißt. Der Trigger dieser Aufgabe ist (überraschend) auf alle drei Tage eingestellt. Wenn man diese Aufgabe löscht, gibt es die Erinnerung auch nicht mehr.