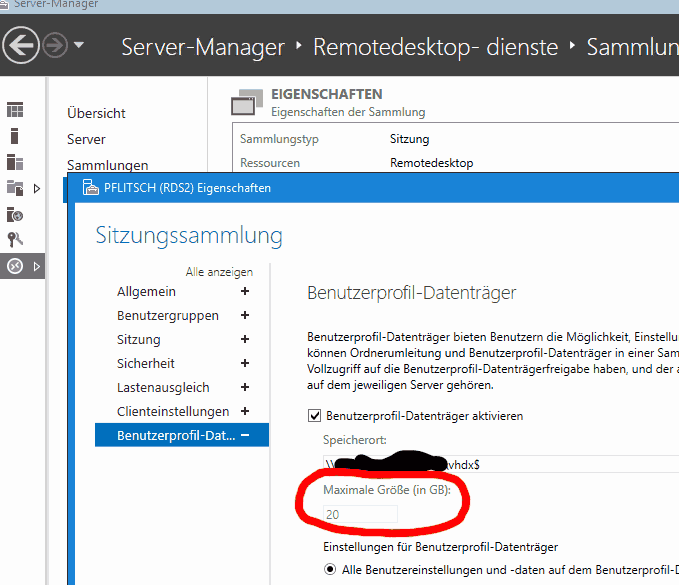

In einer RDS-Sammlung kann man die maximal Größe einer User Profile Disk bei der Erstellung vorgeben. Nachträgliche Änderungen sind jedoch nicht mehr möglich. Die Option „Maximale Größe“ ist ausgegraut. Man müsste die ganze Sammlung dafür eigentlich neu erstellen …

Lösung

Man muss direkt das VHDX-Template das die Sammlung bei der Erstellung anlegt bearbeiten. Das Template heisst UVHD-template.vhdx und liegt in dem in der Sammlung festgelegten Share.

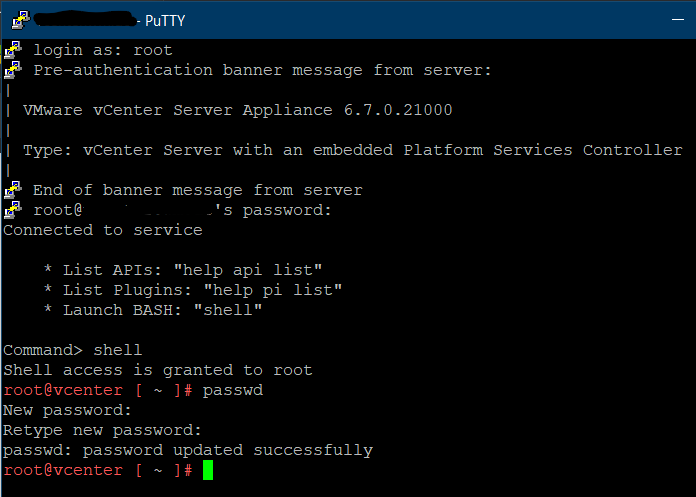

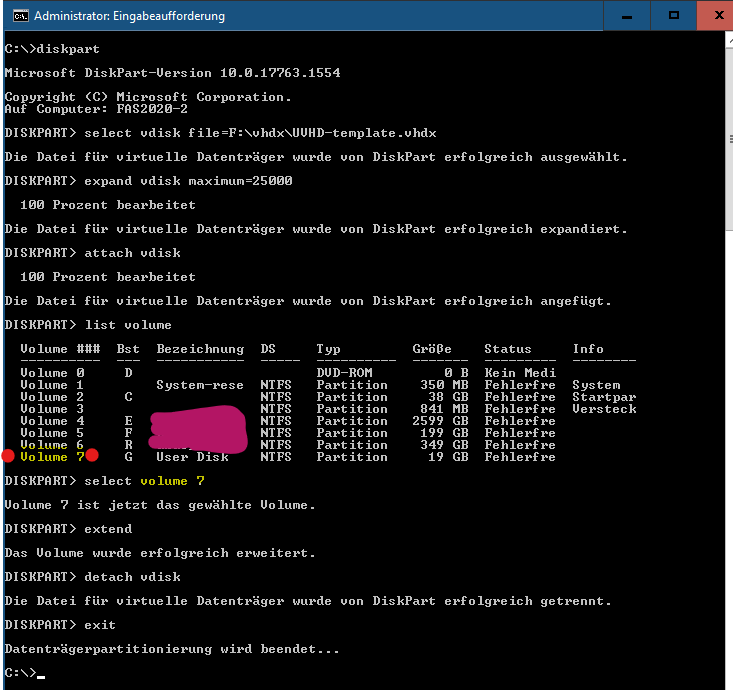

Die VHDX „Festplatte“ vergrößert man am einfachsten mit DISKPART.

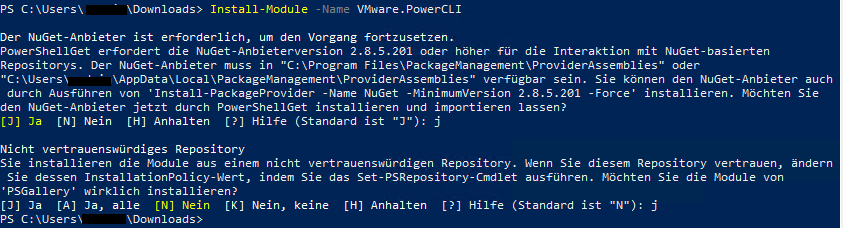

C:> Diskpart DISKPART> select vdisk file="F:\vhdx\UVHD-template.vhdx" (Datei auswählen) DISKPART> expand vdisk maximum=20000 (Vergrößern, 20000 = 20 Gbyte) DISKPART> attach vdisk (vDisk mounten) DISKPART> list volume (Volumes auflisten) DISKPART> select volume <VOLUME-ID> (Auswählen des Volumes, die ID der VHDX-Partition wählen) DISKPART> extend DISKPART> detach vdisk DISKPART> exit

Im Live-Betrieb sieht das dann so aus:

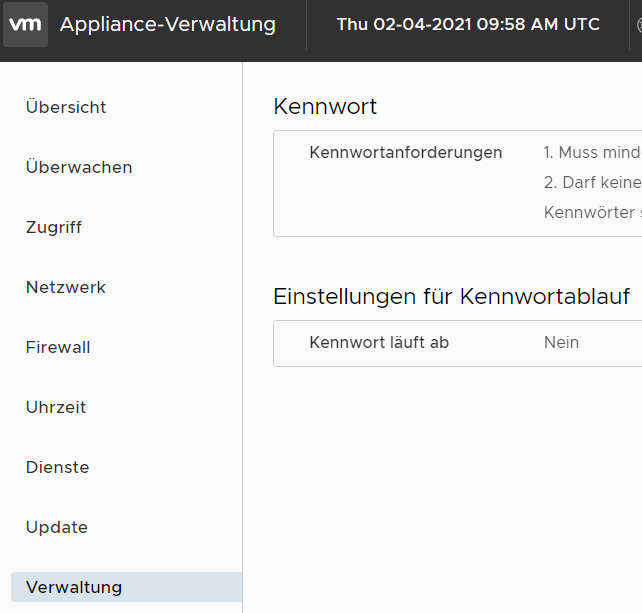

Leider wird die Anzeige im Windows Server-Manager dazu nie aktualisiert, der Wert bleibt im GUI auf dem erstmalig eingetragenen Wert stehen. Die Box also müsste eigentlich „Maximale Größe bei erstellung“ heißen. Da der Server-Manager aufgrund seiner Fehler und generellen Schwerfälligkeit grundsätzlich aber nicht unbedingt das Lieblingswerkzeug von Administratoren ist, kann man diese rein kosmetische Angabe dort ganz gut ignorieren.