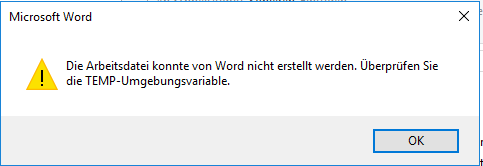

Auf einer RDS Farm durften wir soeben diesen Fehler suchen. Einige Benutzer erhielten beim Versuch Word-Dateien im Explorer via Doppelklick zu öffnen die Meldung:

Die Arbeitsdatei konnte von Word nicht erstellt werden. Überprüfen Sie die TEMP-Umgebungsvariable.Außerdem dauert es extrem lange, bis Word die Datei(en) öffnet. Das funktioniert, dauert nur wahnsinnig lange.

Lösung

Mit der %TEMP% Variable und dem Temp-Pfad hat diese Meldung in der Regel nicht viel zu tun. Der Fehler wird auch nicht von Word selbst verursacht, sondern von der Vorschau für Word-Dateien im Explorer. Selbige holt sich einen veralteten Verweis aus der Registry für einen Vorschauhandler, den es nicht mehr gibt.

Die folgenden Schlüssel sind in der Regel (bis auf Unterschlüssel) leer, enthalten also keine Werte. Wen dem so ist, einfach den ganzen Schlüssel mit Unterschlüsseln löschen, der Fehler ist dann sofort weg.

HKEY_CLASSES_ROOT\CLSID\{84F66100-FF7C-4fb4-B0C0-02CD7FB668FE} (Word)

HKEY_CLASSES_ROOT\CLSID\{65235197-874B-4A07-BDC5-E65EA825B718} (PPT)

HKEY_CLASSES_ROOT\CLSID\{00020827-0000-0000-C000-000000000046} (Excel)Man muss nicht neu starten, nur den „hängenden “ Word-Prozess beenden. Danach funktionieren sowohl Vorschau als auch Word wieder ohne Fehler.

Wenn das noch nicht zum Erfolg führt, lont ein Blick in die ShellFolder-Pfade. Diese müssen stimmen, sonst verrutschen Office-Tools gerne mal im Pfad.

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\User Shell Folders

Name: Cache

Soll-Wert: %userprofile%\AppData\Local\Microsoft\Windows\INetCache

Der Pfad muss natürlich auch existieren und der Nutzer muss dort schreiben dürfen.